Тип протокола

Допустимые типы протоколов:

HOPOPT (IPv6 Hop-by-Hop Option)

ICMPv4

ICMPv6

IGMP

TCP

UDP

IPv6

IPv6-Route

IPv6-Frag

IPv6-NoNxt

IPv6-Opts

GRE

VRRP

PGM

L2TP

Локальный порт

Опция локального порта доступна, в случае если Вы выберите тип протокола TCP или UDP. Локальным является порт на компьютере, на котором запущен Брандмауэр.

Доступные опции для локального порта:

Все порты

Специальные порты

Динамический RPC

Сопоставитель конечных точек RPC

Обход узлов

Удаленный порт

Опция удаленного порта доступна, в случае если Вы выберите тип протокола TCP или UDP. Удаленным является порт на компьютере, который пытается связаться с Вашим компьютером. Для удаленного порта можно использовать Все порты или Специальные порты.

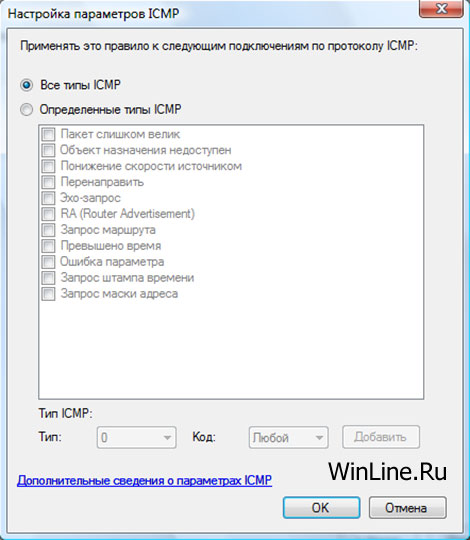

Настройки Internet Control Message Protocol (ICMP)

Если Вы выбрали один из протоколов ICMP (Internet Control Message Protocol, протокол контрольных сообщений) в типе протоколов, становится доступной кнопка Настроить внизу окна. Нажатие на нее открывает окно настройки ICMP, показанное на рисунке 23. Здесь Вы можете применить правило для всех типов ICMP или только для специфических типов ICMP.

Рисунок 23. Настройка ICMP.

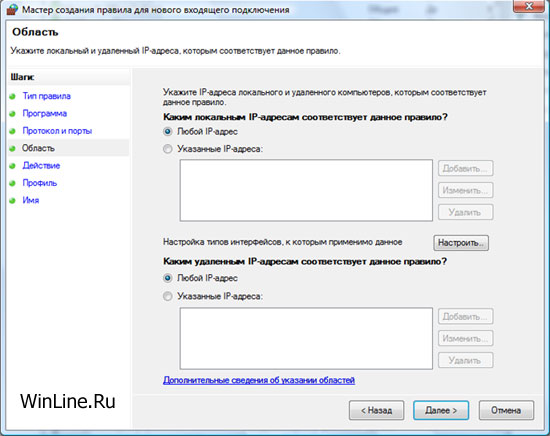

Следующее окно мастера, показанное на рисунке 24, спрашивает о локальных или удаленных IP-адресах (областях) для нового правила. Область может быть применена как для входящих, так и для исходящих правил соединений, таким образом применяя правило к любому трафику, подходящему под определение области, а также других критериев правила.

Рисунок 24. Для каких IP-адресов подходит правило?

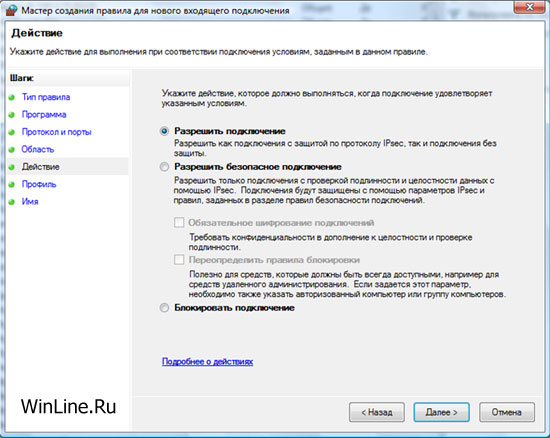

После определения параметров, с которыми будет действовать правило, Вам необходимо решить, что же должно происходить в случае совпадения требований правила. Как показано на рисунке 25, есть три возможности:

- Разрешить подключение, независимо от того, включен ли IPsec для подключения;

- Разрешить безопасное подключение. Здесь Вы можете выбрать дополнительные опции для большей безопасности. Если Вы выберите этот пункт, Вам также нужно будет показать, для каких пользователей или компьютеров может быть инициированы безопасные подключения;

- Блокировать подключение.

Рисунок 25. Настройка действий.

Предпоследнее окно запрашивает информацию о профилях – общем, частном или доменном, – для которых предназначено правило, а на последнем экране задается имя для нового правила и, если хотите, описание для него.

После завершения создания нового правила, оно появится в списке в главном окне конфигурирования.

Ложка дегтя

Вне всякого сомнения, Брандмауэр Windows исходя из своих возможностей должен быть запущен на машинах пользователей. Но два соображения не дают стать ему идеальным:

- Наблюдение за исходящими соединениями по умолчанию отключено: то есть у пользователей может возникнуть ложное чувство, что их компьютер более защищен, чем это было в ХР;

- Очень сложный интерфейс расширенного управления: средний домашний пользователь просто не в состоянии разобраться во всем многообразии настроек. Конечно, средний домашний пользователь может обойтись и простым, базовым интерфейсом, но он не предоставляет возможности включения наблюдения за исходящим трафиком, а также всех тех точных настроек, которые есть в расширенном интерфейсе. До тех пор, пока Microsoft значительно не упростит расширенный интерфейс Брандмауэра, простые пользователи не смогут воспользоваться всей мощью нового технологичного инструмента под названием Брандмауэр.

Брандмауэр, включенный в Windows Vista, далеко ушел от ранних попыток Microsoft создать надежный брандмауэр. Но со своей двунаправленной возможностью защиты, супер тонкой настройкой и широчайшими конфигурационными параметрами, этот инструмент не для простых пользователей.

Комментарии (0)