C Windows 7 Microsoft решила изменить свою политику и уже в бета-версиях будущей операционной системы стала предлагать менее раздражающий UAC. Этот шаг стал причиной даже большого числа ранних восхвалений операционной системы. Однако сейчас он может получить совершенно обратную оценку, т.к. блоггер Лонг Женг (Long Zheng), ведущий блога Start Something, детально описал концепцию атаки против нового UAC в Windows 7.

По мнению Женга, наличие концепции атаки является свидетельством того, что новый подход к UAC в Windows 7, более приятный для некоторых, по своей сути является небезопасным. “Изменения в UAC в Windows 7 (бета), выполненные, чтобы сделать контроль менее раздражающим, непредумышленно расчистили путь для простого, но искусного обхода, который выполняет отключение UAC без взаимодействия с пользователем”, заявил блоггер.

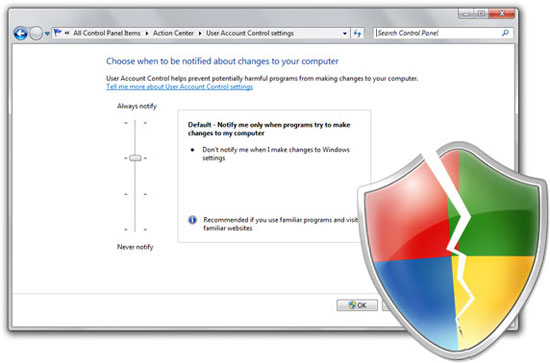

Дело в том, что по умолчанию UAC в Windows 7 настроен на режим “Notify me only when programs try to make changes to my computer” (уведомляй меня только тогда, когда программа пытается внести изменения на мой компьютер) и “Don’t notify me when I make changes to Windows settings” (не уведомляй меня, когда я делаю изменения в параметрах Windows). В этом режиме, для того чтобы определить является ли программа частью Windows, операционная система использует сертификат безопасности, и панель управления имеет такой сертификат. Другими словами – изменения в панели управления не вызывают появления предупреждения.

Ахиллесовой пятой такого подхода, по описанию Женга, является то, что UAC является сертифицированной программой и поэтому изменения в нем также являются доверенными – даже если изменения заключается в отключении самого UAC. Поэтому UAC можно отключить и без ведома пользователя, а о последствиях подобного отключения можно лишь догадываться. В доказательство верности своего мнения Женг представил скрипт VBScript, который с помощью комбинации клавиш позволяет выбрать UAC и затем отключить его. Атака работает против любого пользователя с административными правами (так как у стандартных пользователей запрашивается пароль администратора при изменении настроек UAC).

“Вскоре мы осознаем, что последствия будут даже хуже, чем мы изначально думали. После внесения изменений в UAC вы можете автоматизировать перезагрузку, добавить программу в пользовательскую папку автозапуска и, вследствие того, что UAC теперь выключен, работая с полными административными правами, будьте готовы к полному хаосу”, заявил Женг. Он добавил, что исправить это можно, переведя UAC в режим secure desktop, в не зависимости от его текущего состояния. Это должно предотвратить основные попытки атаки, хотя и не является панацеей. Женг также предложил Microsoft выпустить соответствующее исправление как можно быстрее.

В тоже время саму компанию Microsoft, кажется, ни сколько не волнует данная тема. По заявлению крупнейшего программного производителя, уязвимость является “преднамеренной” и поэтому не будет изменяться до релиза.

Комментарии (0)